给产品经理讲技术丨开启你的两步验证吧

今天果果看到一组图片,觉得比较搞笑,分享给大家。

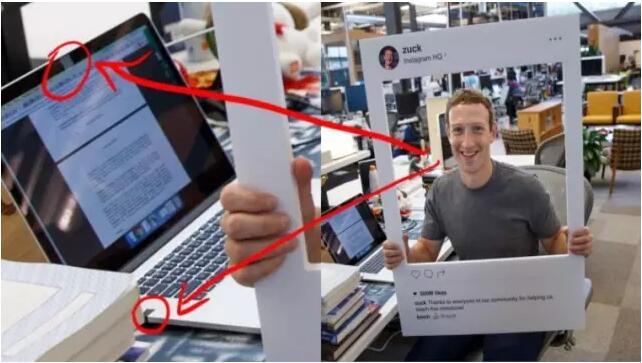

上边的男主角大家都认识,Facebook的老大扎克伯格,然后右边两个圈出来的地方,暴露了小扎同学笔记本电脑,可以看到他将自己的笔记本电脑上的麦克风和摄像头都用胶布封起来了,看来是防止黑客入侵他的电脑,然后通过摄像头和麦克风窃取机密。

小扎同学真是吃一堑长一智啊,前段时间才经历了Twitter帐户被别人黑的糗事,现在就变得如此谨慎了&8230;而他的帐户为什么被黑呢?就是因为Linkedin泄露了一批用户密码,里面恰好就有他的,而且他的密码巨简单,就是dadada,然后别人用这个账号密码去Twitter上一试,还真的登录成功了!Orz

小扎同学在这事上犯了三个错误,首先就是在不同网站使用了相同的帐号密码,然后呢,就是密码过于简单,这个密码对于黑客来说,和123456没什么区别,最后一个错误,是没有启用『两步验证』登录。

黑了小扎这么久,终于到今天的正题了,我们来了解一下『两步验证』,看看这是个什么玩意。从前面小扎的事迹可以看出,只要账号密码被泄漏,那么别人就可以轻易的登录你的帐户。不过如果我们不把鸡蛋都放一个篮子里呢?我们把密码拆成两个部分,第一部分就是普通密码,而第二部分是一个动态的密码,这个动态的密码只有真正的我和服务器才知道,那么即便是别人黑了你的常规密码,也登录不了你的帐户。

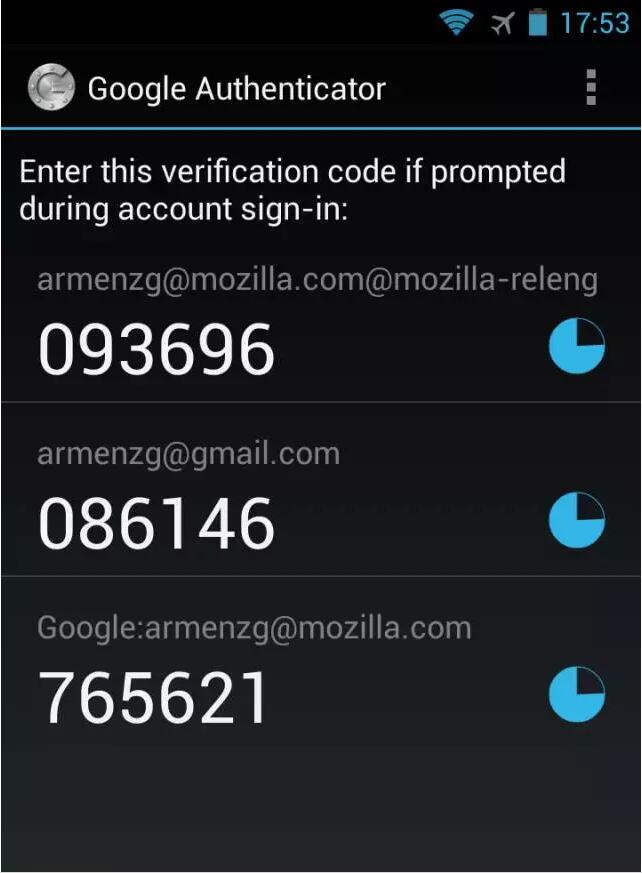

那么如何获得第二个动态密码呢,第一种方案就是大家熟悉的短信验证码,在验证登录时,将短信验证码发送到用户预留的安全手机,然后进行二次验证。这种方案首先就是不环保,每次都要收一条短信,如果手机信号不好,或者短信被拦截了,那就悲剧了。还有一种方案就是使用密码生成器的手机App,每隔30s就会生成一个新的密码,可以拿来做二次验证。

那么问题又来了,服务器怎么就知道你这个App生成的密码是有效的,而不是杜撰的一个呢?这里简单介绍一下TOTP(Time-Based One-Time Password)算法,它是一种基于时间的一次性密码算法。在配置TOTP时,服务器和App会记录同一个密钥,在使用中,App会将密钥+当前的时间计算出一个Hash值,并取其中的最后几位显示给用户做为动态密码,所以每隔一段时间,这个动态密码都会改变。用户将这个动态密码发送到服务器,服务器也会用同样的算法来计算Hash值,如果它的最后几位能匹配用户发送的动态密码,那么就认为验证通过了。

你看,连小扎同学都可能躺枪,你以前设置的那些密码指不定被谁泄漏了。所以最后给能设置两步验证的帐户都设置一下。如果你想偷懒,最起码,要把一些基础服务的帐户设为两步验证,比如说Gmail邮箱,AppleID,Evernote,Dropbox 等。

欢迎添加微信公众号:给产品经理讲技术

关键字:产品经理, 两步验证, 动态密码, 密码

版权声明

本文来自互联网用户投稿,文章观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如若转载,请注明出处。如若内容有涉嫌抄袭侵权/违法违规/事实不符,请点击 举报 进行投诉反馈!